Исследовательская группа Citizen Lab опубликовала отчет «Плохое соединение» о том, как телекоммуникационная инфраструктура, связанная с израильскими и швейцарскими компаниями, использовалась для отслеживания граждан более чем в десяти странах. RTVI собрал основное из исследования.

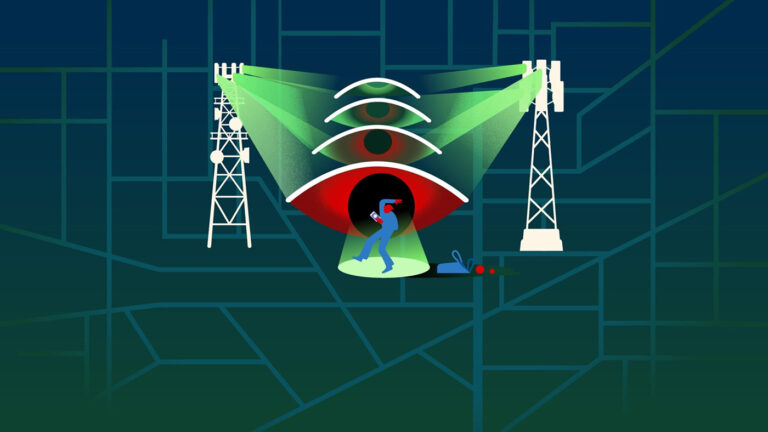

В документе говорится, что уязвимости в SMS-сообщениях и сигнальных протоколах позволяют превращать смартфоны в инструменты слежки вне зависимости от модели устройства и уровня его новизны. В отчете приведены примеры операций, которые, по оценке исследователей, могли проводиться коммерческими структурами, предлагающими услуги наблюдения в разных странах.

В одной из операций использовалась израильская технология геолокации, задействовавшая сети операторов 019Mobile и Partner Communications. Обе компании отвергли причастность.

Другая, более сложная операция, была связана со швейцарской фирмой, фигурировавшей в расследовании газеты Haaretz в 2023 году. По информации издания, компания позволяла структурам, включая Rayzone, выдавать себя за операторов связи и подключаться к устаревшим мобильным сетям через протокол SS7 (в России он называется ОКС-7) для отслеживания пользователей по всему миру. Этот протокол изначально создавался для маршрутизации звонков и сообщений, обеспечения международного роуминга и взаимодействия операторов. Как сообщается, британские регуляторы после десяти лет расследования запретили его использование, назвав такую практику крупнейшим источником вредоносного трафика в мобильных сетях.

В отчете подчеркивается, что новые протоколы, включая Diameter, применяемый в сетях 4G и большинстве сетей 5G, разрабатывались с усиленными мерами безопасности — в частности, с поддержкой TLS, шифрования IPsec и межсетевой аутентификации. Однако, как отмечают исследователи, на практике операторы не реализовали эти механизмы в полной мере и продолжают использовать модель доверия, аналогичную SS7, что сохраняет уязвимости и делает возможным их эксплуатацию разработчиками шпионского ПО.

Citizen Lab зафиксировала более 500 попыток отслеживания местоположения в период с ноября 2022 по 2025 год в Таиланде, Южной Африке, Норвегии, Бангладеш, Малайзии и ряде других стран.

Расследование началось с одного случая — бизнесмена с Ближнего Востока, за перемещениями которого следили в течение четырех часов. Этот эпизод позволил выявить более широкую схему, в рамках которой компания от имени клиентов обращалась к международной телефонной системе для отслеживания целей. По данным Citizen Lab, часть запросов проходила через серверы 019Mobile и инфраструктуру Partner Communications, а также через маршруты, связанные с Exelera Telecom. Глава службы безопасности 019Mobile Гил Нагар заявил Haaretz, что компания является виртуальным оператором, не управляет собственной сетью и не имеет роуминговых соглашений, а исследователи Citizen Lab допускают возможность подделки ее данных.

Авторы отчета не раскрывают источники информации, однако указывают на ряд потенциальных участников, включая компанию Cognyte. Как сообщает Haaretz, ее материнская компания Verint продавала продукт SkyLock, основанный на технологии SS7, государственным заказчикам, в том числе в Конго. В документах также упоминаются связи с операторами в Таиланде, Малайзии, Индонезии, Вьетнаме и Конго — странах, где фиксировались аналогичные случаи. Один из операторов, AIS Thailand, фигурирует как источник трафика в одной из кампаний.

Отдельная операция, которую рассматривает в своем отчете Citizen Lab, приписывается швейцарской компании Fink Telecom Services, деятельность которой, по данным Haaretz и Lighthouse Reports, была раскрыта в 2023 году. Компания предоставляла структурам, занимающимся слежкой, возможность использовать SS7 для отправки запросов в мобильные сети, имитируя операторов связи. В отчете подчеркивается, что новая телекоммуникационная инфраструктура используется схожим образом со старыми системами, а в ряде случаев они применяются совместно.

Также описывается метод SIMjacking: скрытые SMS-сообщения с командами заставляют SIM-карту передавать данные о местоположении без уведомления пользователя и без видимых следов. Citizen Lab зафиксировала более 15 700 таких попыток с конца 2022 года. В Partner Communications заявили Haaretz, что «не имеют к этому никакого отношения, и любая попытка связать ее имя с этим является ошибочной».